BTC/HKD+0.64%

BTC/HKD+0.64% ETH/HKD+0.61%

ETH/HKD+0.61% LTC/HKD+0.49%

LTC/HKD+0.49% ADA/HKD+0.02%

ADA/HKD+0.02% SOL/HKD+0.52%

SOL/HKD+0.52% XRP/HKD+0.13%

XRP/HKD+0.13%前言

Bulletproofs,又一個有意思的零知識證明算法,相信讀者已經很熟悉它了。和zk-snark相比,它不需要可信設置;和zk-stark算法相比,它具有較小的proofsize。根據論文,它有兩個方面的應用:1.用于rangeproof;2.用于一般算術電路的零知識證明。下面,讓我們先看一下Bulletproofs是如何高效的實現第一點。

Rangeproof

1.?預備知識

aL:表示向量{a1,a2……an}

2n:表示向量{20,21…2n-1}

<a,b>:表示向量內積∑ai*bi,結果是一個值

aob:向量對應位相乘,{a1*b1……an*bn},結果是一個向量

2.?證明

Alice想要證明

v?

=>則,需要證明一個relation得成立,如下所示:

{:V=grhv^v?}

public-x??????????witness-wrelation-R

即,對于公開信息x,Alice有隱私信息w,使得關系R成立。

令aL為金額v的在范圍內的二進制形式,則aL={a1,a2……an}?{0,1}n,且滿足<aL,2n>=v。因此,證明者需要證明以下幾個等式相等:

GFMA:呼吁監管機構支持分布式賬本技術來幫助抵押品管理、資產代幣化和主權債券市場:金色財經報道,在TradFi發布的一份報告中,全球金融市場協會(GFMA)呼吁監管機構支持分布式賬本技術來幫助抵押品管理、資產代幣化和主權債券市場。

GFMA首席執行官Adam Farkas表示,分布式賬本技術有希望推動增長和創新,在已經存在監管監督和彈性措施的地方,這種潛力不應該被忽視或禁止,他呼吁建立一個協調的國際框架,讓基于分布式賬本技術的市場連接起來。[2023/5/17 15:07:21]

V=grhv????(1)

<aL,2n>=v???(2)

aLoaR=0n??(3)

aR=aL-1n???(4)

等式(1)確保了承諾V和金額v的綁定關系,等式(2)確保了v的范圍,等式(3)(4)確保了a

L元素只屬于{0,1}。等式(2)/(3)/(4)總共包含了2n+1個約束,其中公式(2)1個,公式(3)(4)各n個。接下來,為了效率,我們需要把2n+1個約束轉換成1個約束。

3.?2n+1個約束轉換成1個約束

=>預備:從Zp中任意選擇一個數y,則b=0n是等式<b,yn>=0成立的充分條件;因為當b!=0n,等式成立的概率僅有n/p,p是有限域,遠大于n。因此,如果有<b,yn>=0,那么驗證者愿意相信b!=0n。

報告:比特幣存儲技術Brainwallet并不安全:10月13日,BitMEX Research發推公布關于一項針對比特幣存儲技術Brainwallet的研究報告。報告指出,Brainwallet可能不是一種存儲比特幣的安全方法,尤其是人們使用出版作品中的流行短語作為記憶的種子短語。報告稱,作為一項實驗,BitMEX Research使用流行小說和其他媒體的流行短語,創建了8個比特幣私鑰。而實驗結果顯示,所有的資金都在很短的時間內被清算。而值得一提的是,在一個案例中,資金在0.67秒左右就被清算了。注:Brainwallet是指通過記憶種子短語將比特幣存儲在自己的大腦中。而要創建一個Brainwallet,需使用比特幣錢包軟件生成一個種子短語,然后記憶它。[2020/10/13]

利用這個理論,我們把等式(2)/(3)/(4)做以下轉換:

1.驗證者隨機選取一個數y發送給證明者;

2.證明者要證明:

<aL,2n>=v(5)

<aL,aRoyn>=0???????(6)

<aL-1n-aR,yn>=0???(7)

同理,等式(5)確保了v的范圍,等式(6)(7)確保了a

L元素只屬于{0,1}。此時2n+1個約束轉換成3個約束,接下來,還需要做進一步的處理:

動態 | 上海三方聯合團隊發布專用環保垃圾袋 應用復旦大學自行研發的Flex-Chain柔性區塊鏈技術:據新華社上海報道,記者近日在上海復旦大學舉行的“中瑞城市綠色生態環境研討會”上獲悉,由復旦大學新農村發展研究院牽頭的三方聯合團隊發布了可24小時快速降解的專用環保垃圾袋,為使得垃圾分類質量可控過程可信,復旦大學團隊與德國博世集團聯合研制了指紋碼追溯技術,給予每一個垃圾袋打印一個不可克隆不可復印的唯一身份信息,從而讓垃圾分類的質量可控制、全流程過程可追溯。目前,此項技術已應用在復旦大學各個小區和食堂的大大小小處理設備組成的物聯網絡系統,結合復旦大學自行研發的Flex-Chain柔性區塊鏈技術,實現濕垃圾源頭的網格式布點和就地化處理,分布式記賬和可信數據交易,同時也實現了對分布式垃圾處理系統的智能化管理。[2019/12/15]

1.驗證者隨機選取一個數z發送給證明者:

2.證明者利用z對公式(5)(6)(7)進行線性組合,得到如下公式:

z2*<aL,2n>+z*<aL-1n-aR,yn>+<aL,aRoyn>=z2*v???(8)

至此,我們已經把2n+1個約束轉換成1個約束。下面我們對公式(8)做進一步的優化,把三個點積優化成1個點積

4.?三個點積優化成1個點積

=>z2*<aL,2n>+z*?<aL-1n-aR,yn>+<aL,aRoyn>=z2*v

內容版權正成為區塊鏈技術重點落地應用方向:數據顯示,區塊鏈內容版權行業市場規模僅達10余億美元,與傳統內容版權行業萬億級規模相比,仍有較大可探空間。據OK Blockchain Capital區塊鏈內容版權行業報告指出,區塊鏈內容版權項目最早可追溯至2014年,但直至2017年,市場參與者(上市項目)才達10余家,行業仍處在較早期階段。目前區塊鏈內容版權行業的業務模式主要有三種:版權存證、版權及衍生品交易、內容創作與分發激勵。[2018/6/4]

=><aL,z2*2n>+<aL,z*yn>-<z*1n,yn>-<z*aR,yn>+<aL,aRoyn>=z2*v

=><aL,aRoyn+z*yn+z2*2n>-<z*1n,yn>+<z*1n,ynoaR>=z2*v

=><aL,aRoyn+z*1noyn+z2*2n>-<z*1n,yn+ynoaR>=z2*v

=><aL,(aR+z*1n)oyn+z2*2n>-?<z*1n,yn+ynoaR>=z2*v

=><aL,(aR+z*1n)oyn+z2*2n>-?<z*1n,(aR+z*1n)oyn+z2*2n-z*1n*yn+yn-z2*2n>?=?z2*v

萬事達卡國際總裁:區塊鏈技術能提升B2B支付、貿易金融領域的業務效率:萬事達卡國際總裁安康蒔近日在采訪中表示,區塊鏈技術能提升B2B支付、貿易金融領域的業務效率。全球仍有20億人無法享受現有金融服務,普惠金融應惠及中小企業,讓它們能夠接觸到最前沿的金融技術。中國市場在萬事達卡全球戰略中非常重要。[2018/5/22]

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>-<z*1n,-z*1n*yn+yn-z2*2n>=?z2*v

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+<z*1n,-z*1n*yn+yn-z2*2n>

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+<z*1n,(-z*1n+1n)*yn>-<z*1n,?z2*2n>

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+(z–z2)*<1n,yn>-z3*<1n,2n>???(9)

=>?令

L=?aL-z*1n

R=?(aR+z*1n)oyn+z2*2n

δ=?(z–z2)*<1n,yn>-z3*<1n,2n>

5.驗證:

1.證明者把L/R/V發送給驗證者;

2.驗證者事先算好δ

3.驗證者根據L算出來aL,根據<aL,2n>=v算出v

4.驗證者根據L,R,v,δ驗證等式<L,R>=z2*v+δ

因為y,z都是驗證者提供,因此如果驗證者如果能驗證公式(9)成立,則相信等式(5)(6)(7)成立,則相信等式(2)(3)(4)成立,則相信v滿足關系v?。

但是,可以看到上述過程,泄露了v的信息,因此需要一個零知識證明協議。

6.?一個零知識證明協議

由于L,R包含了v的相關信息,因此,我們需要添加兩個盲因子s

L

、s

R來隱藏a

L,a

R。如公式(10)(11)所示:

l(X)=(aL-z*1n)+sL*X)??(10)

r(X)=(aR+z*1n+sR*X)oyn+z2*2n???(11)

此時,定義公式(12)

t(X)=<l(X),r(X)>=t0+t1*X+t2*X2???(12)

可以看出系數t

0是l(x)和r(x)常數項的乘積,即滿足:

t0=<L,R>=z2*v+δ

因此,問題由證明:

<L,R>=z2*v+δ

轉化成了,在任意一點x,驗證者驗證多項式值l(x),r(x),t(x)滿足關系:

<l(x),r(x)>=t(x)

多項式值l(x),r(x),t(x)由證明者提供,為了保證l(x),r(x)well-formed,即:

l(x)=(aL-z*1n)+sL*x)

r(x)=(aR+z*1n+sR*x)oyn+z2*2n

需要校驗:

P=A*Sx*g(-z)*(h`)z*yn+z^2*2^n

=hαgaLhaR*(hρgsLhsR)x*g(-z)*(h`)z*y^n+z^2*2^n

=hαgaLhaR*?hρxgsL*xhsR*x*g(-z)*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*haR+sR*x*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x)*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x)+z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x+z*1^n)+z^2*2^n

=?hμgl(h`)r

=>當且僅當l/rwell-formed,等式成立

為了保證t(x)well-fromed,即:

t=t0+t1x+t2x2

需要校驗:

=>gthτx=?Vz^2*gδ*T1x*T2x^2

=>gthτx=?(hrgv)z^2*gδ*(gt1)x*(hτ1)x*(gt2)x^2*(hτ2)x^2

=>gthτx=?hz^2*r+τ1*x+τ2*x^2*gz^2*v+δ+t1*x+t2*x^2

=>gthτx=?hz^2*r+τ1*x+τ2*x^2*gt0+t1*x+t2*x^2

=>t=?t0+t1*x+t2*x2&&τx=?z2*r+τ1*x+τ2*x2

=>當且僅當t和τxwelle-formed,等式成立

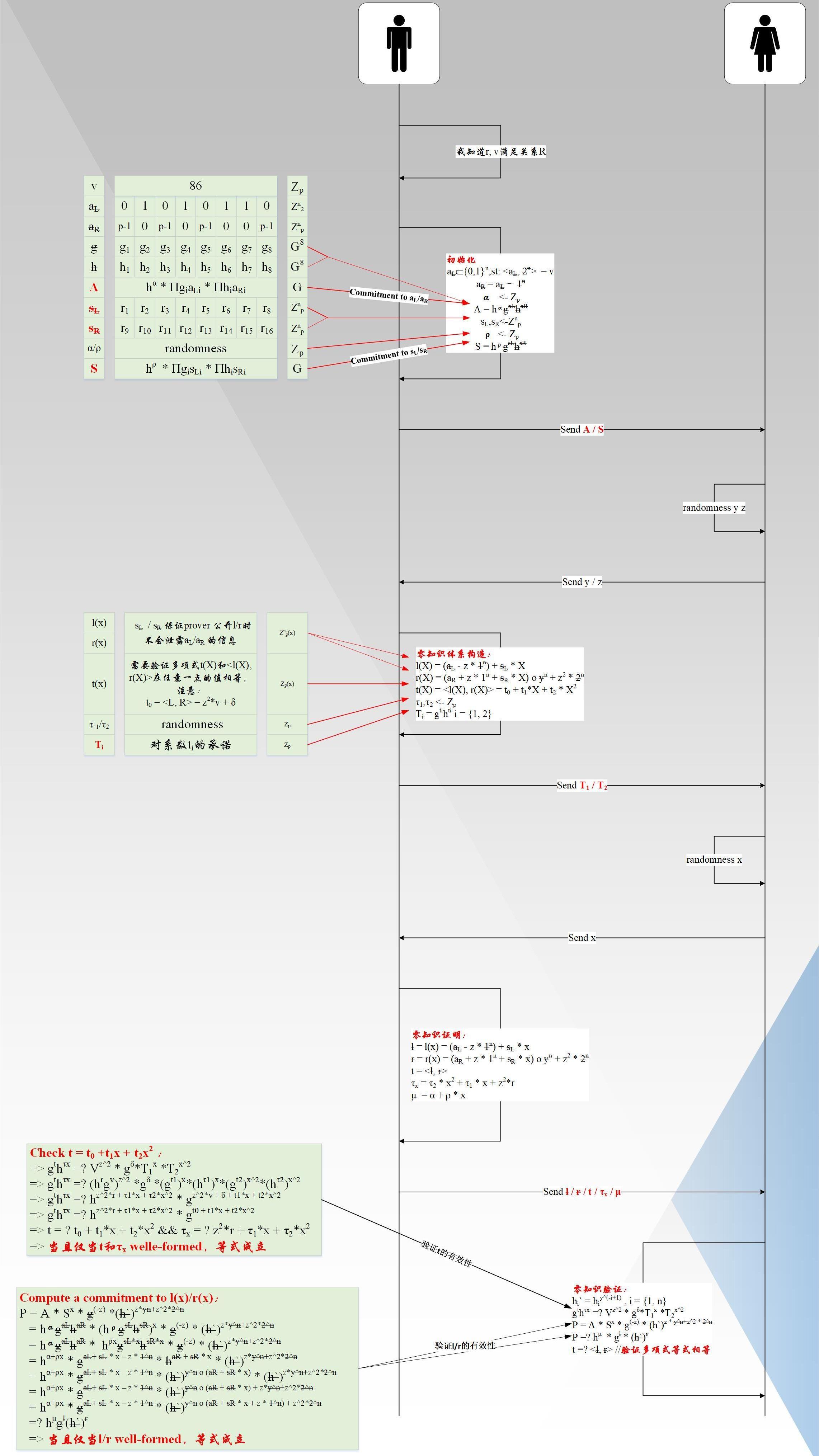

具體的協議流程圖如下圖所示:

總結

從上述流程可以看出,一次rangeproof,證明者需要發送總共{

l/r/t/

τ

x

/

μ

/T1/T2/A/S}個元素給驗證者,總共2n+3個Z

p元素,4個G元素。下一篇文章將細講,Bulletproofs如何將交互復雜度降低到對數級O(log(n))

附錄

1.Bulletproofs論文:

chrome-extension://cdonnmffkdaoajfknoeeecmchibpmkmg/assets/pdf/web/viewer.html?file=https%3A%2F%2Feprint.iacr.org%2F2017%2F1066.pdf

Tags:LLELET區塊鏈PROblockchain.infowallet恢復SKELETON價格區塊鏈dapp開發例子Octane Protocol Token

金融穩定理事會于2019年12月9日發布發表了兩份報告。第一份報告——《金融業中的BigTech:市場發展和潛在的金融穩定影響》——承認BigTech進入金融業有諸多好處,包括在提供金融服務方面.

1900/1/1 0:00:00金融領域一直被視作區塊鏈技術的極佳應用場景,國內各主要金融機構在區塊鏈應用上的探索和發聲也日漸頻繁.

1900/1/1 0:00:0012月22日,2019數字資產與區塊鏈年會暨中國投資協會數字資產研究中心成立大會在北京召開。安比實驗室創始人、數字資產研究院學術與技術委員郭宇以《零知識證明,區塊鏈技術缺失的一環》為題進行了分享.

1900/1/1 0:00:00區塊律動BlockBeats消息,去中心化是加密貨幣的一個非常重要的特征,很多時候我們都把節點數量和分布作為項目去中心化程度的一個重要指標.

1900/1/1 0:00:00寫在前面:康奈爾大學以及IC3組織的的研究人員宣布,他們發現了一種針對中本聰共識協議區塊鏈的拒絕服務攻擊,并稱之為BDoS,這種攻擊遠比此前的DoS攻擊要便宜得多.

1900/1/1 0:00:00據Cointelegraph報道,澳大利亞聯邦銀行旗下的新西蘭ASB銀行參與了區塊鏈初創企業TradeWindow新一輪170萬美元的融資.

1900/1/1 0:00:00